A medida que transcurría la temporada festiva de 2023, no solo trajo consigo felicidad y celebración, sino también un aumento en los ataques de denegación de servicio distribuido (DDoS). Las tendencias de este año en los ataques DDoS revelan un panorama de amenazas complejo y en constante evolución. Desde configuraciones erróneas de puntos finales de la API de Docker que facilitan la entrega de botnets hasta la aparición del malware NKAbuse que aprovecha la tecnología blockchain para ataques DDoS, las tácticas y la escala de estos ataques han demostrado una sofisticación y diversificación significativas.

El panorama de ataques durante la temporada festiva de 2023 en Azure

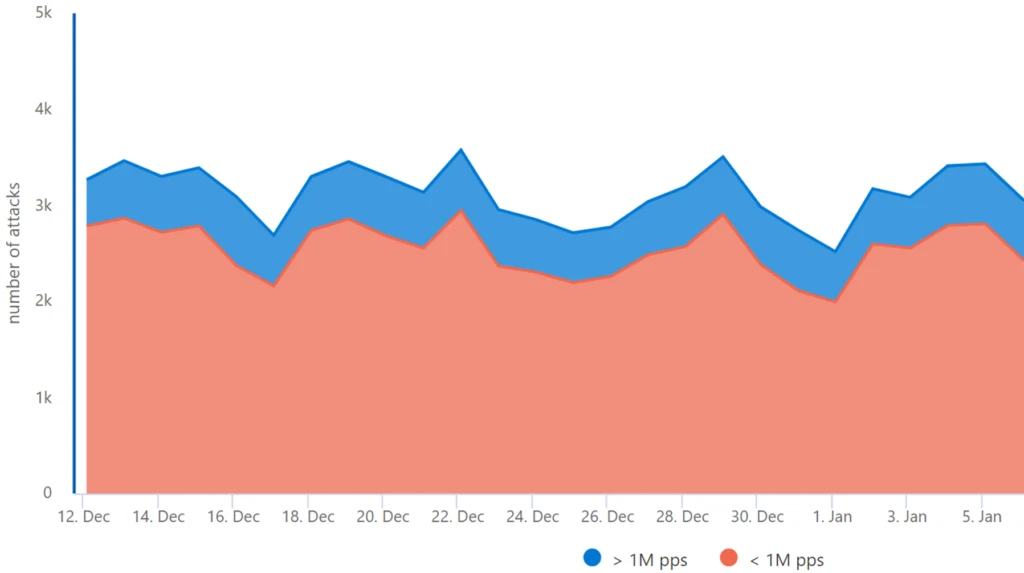

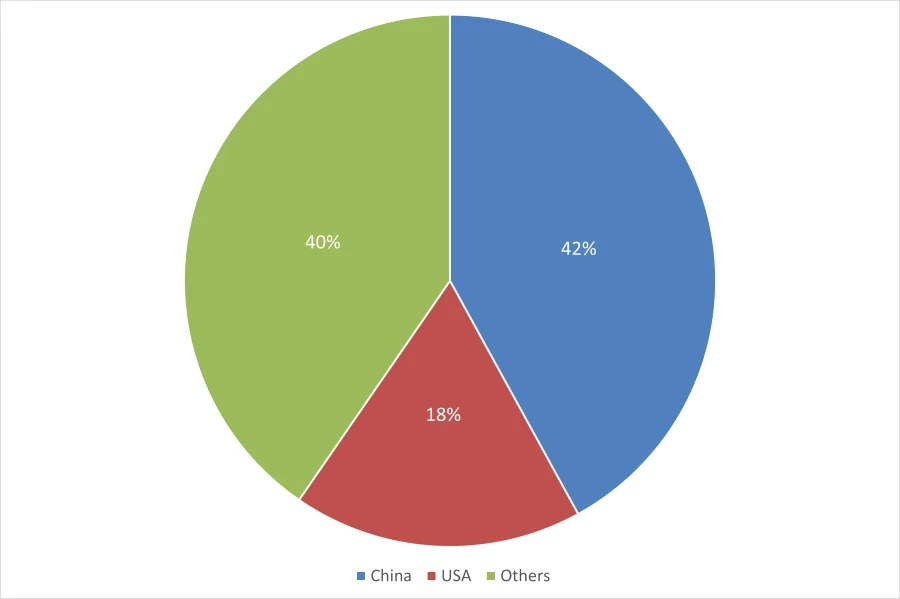

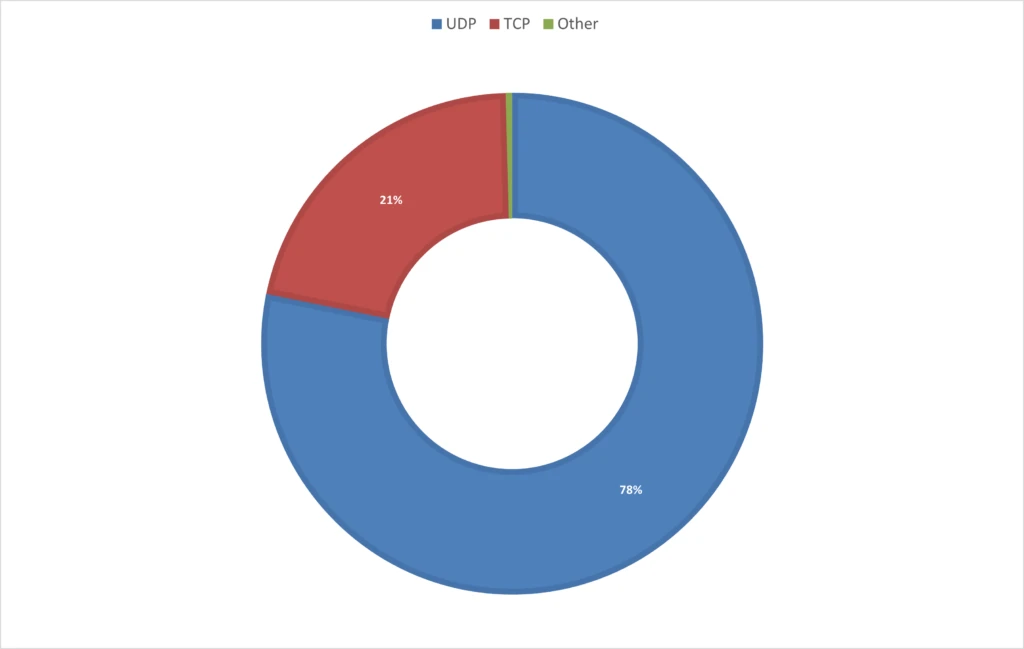

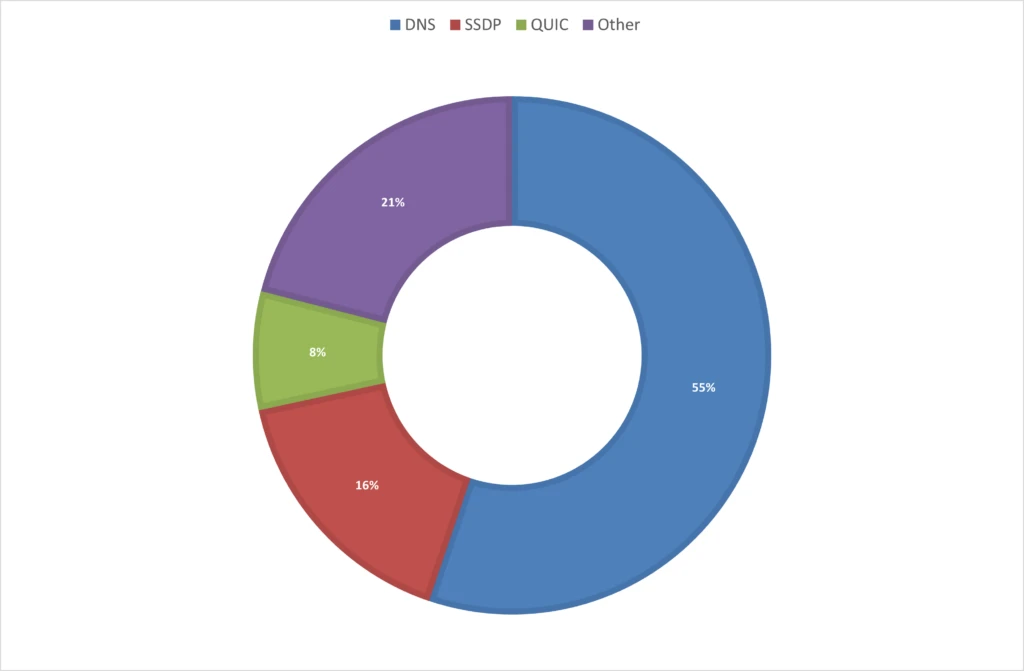

En nuestro análisis del panorama de ataques durante la temporada festiva, observamos un cambio notable en algunos de los patrones de ataque en comparación con el año anterior. Este cambio resalta los incansables esfuerzos de los actores malintencionados por perfeccionar sus tácticas de amenaza e intentar evadir las estrategias de protección contra DDoS.

Contextualizando la amenaza

En el año 2023, las tendencias de los ataques DDoS en Azure reflejan patrones globales. Estos ataques se están tornando motivados políticamente. Como fue destacado a principios del año pasado, están impulsados por tensiones geopolíticas.

La proliferación de servicios de alquiler de DDoS, conocidos como "stressers" y "booters", sigue siendo popular entre los atacantes. Estas plataformas, fácilmente accesibles en los foros de ciberdelincuentes, han democratizado la capacidad de lanzar poderosos ataques DDoS, haciéndolos accesibles incluso a delincuentes menos sofisticados por costos mínimos. En los últimos años, ha habido un aumento en la disponibilidad y uso de estos servicios, confirmado por agencias policiales internacionales a través de operaciones como la Operación PowerOFF, que se llevó a cabo en mayo del año pasado apuntando a 13 dominios asociados con plataformas de alquiler de DDoS. A pesar de estos esfuerzos, los "stressers" siguen prosperando y ofrecen una variedad de métodos de ataque y potencias, incluso algunos capaces de realizar ataques de hasta 1,5 Tbps.

Poder de la nube: combatiendo la evolución de las amenazas DDoS

El incremento de las botnets a gran escala y de los servicios de alquiler de DDoS plantean un riesgo significativo para los servicios en línea y las operaciones comerciales. Para hacer frente a estas amenazas, se requiere una mayor capacidad de computación en la nube para absorber la oleada principal de ataques hasta que se puedan identificar patrones, desviar el tráfico malicioso y preservar el tráfico válido. Cuando decenas de miles de dispositivos se unen en un ataque, la nube se convierte en nuestra mejor defensa, gracias a la escala necesaria para mitigar los ataques más grandes. Además, debido a la distribución global de la nube, una mayor proximidad ayuda a bloquear los ataques más cercanos a las fuentes.

Garantizar una protección sólida

En una época en la que las amenazas digitales evolucionan constantemente, asegurar una protección sólida contra ataques DDoS es más crítico que nunca. Así es como Azure diseña soluciones integrales de seguridad para proteger su infraestructura digital.

Servicio de protección DDoS: dado el alto riesgo de ataques DDoS, es crucial contar con un servicio de protección DDoS como Protección DDoS de Azure. Este servicio ofrece monitoreo permanente del tráfico, mitigación automática de ataques al detectarlos, ajuste adaptativo en tiempo real y visibilidad completa de los ataques DDoS con telemetría, monitoreo y alertas en tiempo real.

Defensa multicapa: para lograr una protección completa, configure una defensa multicapa implementando Azure DDoS Protection junto con el Firewall de aplicaciones web de Azure (WAF). Azure DDoS Protection protege la capa de red (Capas 3 y 4), mientras que Azure WAF protege la capa de aplicación (Capa 7). Esta combinación ofrece protección contra diversos tipos de ataques DDoS.

Configuración de alertas: Azure DDoS Protection es capaz de identificar y mitigar ataques sin la intervención del usuario. La configuración de alertas para mitigaciones activas le mantiene informado sobre el estado de los recursos de IP públicos protegidos.

Protección DDoS de Azure

Proteja sus recursos de Azure de ataques de denegación de servicio distribuido (DDoS).

2024: Levantándose contra las amenazas DDoS

La temporada navideña del año 2023 ha resaltado la incesante y cambiante amenaza de los ataques DDoS en el panorama cibernético. A medida que avanzamos hacia el nuevo año, es crucial que las organizaciones mejoren y adapten sus estrategias de ciberseguridad. Este período debería ser una curva de aprendizaje, enfocándose en fortalecer las defensas contra este tipo de ataques DDoS y mantenerse alerta ante nuevas tácticas. La resiliencia de Azure ante estas sofisticadas amenazas DDoS subraya la necesidad crítica de medidas de seguridad sólidas y adaptables, no solo para proteger los activos digitales, sino también para garantizar operaciones comerciales sin interrupciones.

* Basado en datos internos